引言

随着智能网联汽车的快速发展,车辆已从单纯的机械工具演变为承载复杂软件系统的移动智能终端。到2030年,全球95%的汽车将具备联网功能。然而,这一趋势也使得黑客攻击、数据泄露、系统劫持等网络安全威胁日益加剧。在此背景下,**威胁分析与风险评估(TARA)**作为一项系统性方法论,迅速崛起为汽车网络安全的核心工具。本文将从概念解析、技术框架、行业应用、挑战与趋势等维度,深入探讨TARA的核心价值与重要性。

TARA的定义与起源

TARA(Threat Analysis and Risk Assessment)即威胁分析和风险评估,是汽车行业应对网络安全挑战的系统性方法论。其核心目标是通过识别、分析车辆生命周期中的潜在威胁,评估攻击可行性与危害程度,最终为风险处置提供科学依据。

概念内涵

TARA包含三大核心模块:

- 资产识别:明确车辆中的关键电子控制系统(ECU)、通讯模块、数据接口等数字资产,并界定其需保护的网络安全属性(如机密性、完整性、可用性)。

- 威胁建模:基于STRIDE模型(仿冒、篡改、抵赖、信息泄露、拒绝服务、提权)识别潜在威胁场景,例如通过蓝牙模块渗透车载信息娱乐系统。

- 风险评估:结合攻击路径复杂性和潜在损失(人身安全、财产损失、品牌声誉等),量化风险等级,指导修复优先级。

发展阶段

TARA最初源自传统IT安全领域,但在汽车行业的适配经历了关键演进:

- 2015年前:仅用于功能安全验证,侧重于硬件故障风险。

- 2016-2020年:随着UNECE WP.29法规出台,TARA开始整合网络安全视角,覆盖车联网与OTA更新场景。

- 2021年后:以ISO/SAE 21434标准为标志,TARA实现全生命周期覆盖,从设计、开发到运营阶段均需动态实施。

TARA的技术框架与实施流程

一套完整的TARA分析包含七个步骤,形成闭环风险管理体系。

资产识别与损害场景构建

通过逆向工程、系统架构分析等手段识别核心资产。例如:

- 动力域控制器:若被篡改可能导致刹车失灵;

- OTA升级通道:遭入侵可能引发恶意软件传播;

- 用户数据存储模块:数据泄露或违反隐私法规。

每个资产需关联具体损害场景,如“黑客通过远程诊断接口禁用安全气囊控制系统导致碰撞伤害”。

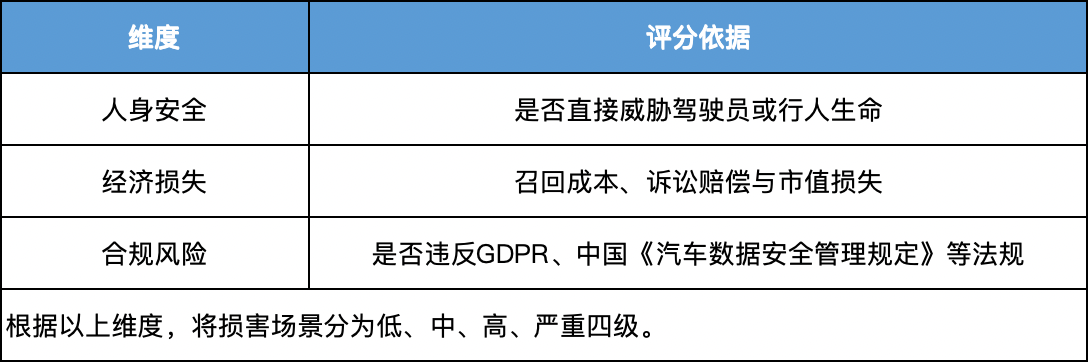

影响评级(Impact Rating)

采用多维度评分模型,典型指标包括:

威胁场景识别与攻击路径分析

结合STRIDE模型与攻击树(Attack Tree)方法,拆解威胁实现路径:

案例:针对车载信息娱乐系统的远程攻击可能路径为:

- 利用蓝牙协议漏洞建立非法连接(仿冒);

- 通过未授权API提权访问CAN总线(提权);

- 向电子转向控制器发送恶意指令(篡改)。

攻击可行性评级(Attack Feasibility)

参考SAE J3061标准,从技术复杂度、工具获取难度、时间成本等维度评估攻击可能性。例如:

- 高可行性:利用公开漏洞脚本攻击未加密的Wi-Fi模块;

- 低可行性:需物理接触ECU并破解AES-256加密的固件。

风险矩阵与处置决策

通过风险矩阵(Impact × Feasibility)确定最终风险等级,常见处置策略包括:

- 风险规避:禁用高风险功能(如关闭非必要远程诊断端口);

- 风险转移:通过保险或第三方安全服务分担责任;

- 风险缓解:部署入侵检测系统(IDS)或强化身份认证机制。

TARA成为核心工具的四大动因

TARA被广泛采纳为汽车网络安全基石,源于其对行业痛点的针对性解决能力。

1. 法规合规刚需

ISO/SAE 21434标准要求车企建立覆盖全生命周期的网络安全管理体系,而TARA是该体系落地的关键工具。例如,标准第8章明确要求通过TARA识别高风险项并制定缓解计划,否则无法通过欧盟R155型式认证。

2. 应对复杂攻击面的必然选择

现代汽车包含超过1.5亿行代码,涉及300+ECU与50+外部接口。传统“渗透测试+补丁修复”模式难以应对动态风险,而TARA提供体系化分析框架。例如:

- 福特C-V2X系统:应用TARA评估车路协同通信中的中间人攻击(MitM)风险,最终选择基于国密算法的双向认证方案。

- 特斯拉OTA更新:通过TARA确认加密签名校验与回滚机制的必要性,避免类似2017年Joule Framework漏洞重现。

3. 经济效益与资源优化

据波士顿咨询研究,早期实施TARA可降低60%以上漏洞修复成本。例如:

- 开发阶段:在电子电气架构设计时识别CAN总线暴露风险,优化拓扑隔离方案,避免后期硬件变更;

- 运营阶段:对用户投诉的异常刹车事件进行TARA分析,及时定位某型号网关的DDoS攻击向量,减少召回损失。

4. 支撑创新技术安全落地

面对自动驾驶、车云一体化的趋势,TARA成为技术创新的护航者:

- L4级Robotaxi:针对传感器融合系统的数据污染攻击(Data Poisoning),TARA帮助制定多模态交叉验证策略;

- V2X扩展应用:在紧急车辆优先通行(EVP)场景下,评估虚假信号注入风险,确保消息真实性。

TARA的行业实践与挑战

1. 典型应用场景

- 新车型开发:某德系车企在下一代平台设计中,通过TARA发现以太网域控制器可能遭受的供应链预植恶意代码威胁,最终增设硬件信任根(HSM)。

- 漏洞响应:针对Black Hat公开的某ADAS摄像头漏洞,厂商快速启动TARA流程,确认攻击需同时破解 TLS 1.3与物理接触镜头模块,风险评级为“中等”,决策提供OTA补丁而非召回。

- 供应商管理:根据TARA结果将Tier-2芯片厂商的固件签名密钥管理纳入审计条款,降低供应链攻击风险。

2. 现存挑战

尽管价值显著,TARA实施仍面临多重挑战:

- 动态威胁更新滞后:新型攻击技术(如对抗性机器学习攻击)未被纳入现有模型;

- 跨学科协作瓶颈:安全工程师与整车架构师的沟通成本较高;

- 量化精度不足:攻击可行性评分依赖专家经验,缺乏统一基准。

3. 发展趋势

未来TARA技术将呈现以下演进方向:

- 自动化工具集成:结合AI生成攻击路径(如CVE-2024-1234的潜在利用方式);

- 多标准融合:与ISO 26262功能安全分析联动,实现Security & Safety协同;

- 实时动态评估:在车云协同架构下,通过边缘计算实时更新风险评估结果。

结语

TARA不仅是方法论,更是智能汽车时代的“数字安全带”。它通过科学的风险量化机制,在创新与安全之间构建动态平衡。随着汽车从“出行工具”向“智能空间”转型,TARA将持续迭代,为自动驾驶、车路协同、智慧交通等新兴领域提供底层安全支撑。车企、供应商与监管机构需携手推动TARA的标准化、工具化落地,共同筑牢汽车数字世界的安全防线。